Tomado de:

Software Público Uruguayo

La relación entre Software Libre y Gobierno Electrónico

Cuando me invitaron a escribir sobre esta temática, la pregunta fue, ¿cuál sería el público objetivo? ¿técnicos en informática, abogados, o el usuario de software?. La respuesta fue que en realidad, los conceptos que definen al software libre –y en mi opinión al software público– no son técnicos. Muy por el contrario, el porqué son tan importantes en el funcionamiento del Estado y cómo la sociedad puede verse beneficiada con el uso de software libre y desarrollo de software público, atañe a factores sociales, de derechos humanos y desarrollo económico.

Analizaremos la gestión de compra y desarrollo de soluciones informáticas que lleva adelante el Estado, intentando reflexionar sobre la relación que existe entre esta gestión y los derechos de los ciudadanos, así como su impacto en el sistema económico y social. Para hablar de software público en el Estado, primero hay que entender por qué es necesario fomentar el uso y desarrollo de software libre dentro del mismo.

Uso y desarrollo de software libre en el Estado

El Estado tiene la responsabilidad y la obligación de velar por los derechos de los ciudadanos. La forma en que adquiere y desarrolla software no escapa a esta obligación. Derechos como la libertad, privacidad, acceso al conocimiento e igualdad de oportunidades, temas como independencia y soberanía nacional pueden ser restringidos sin una gestión adecuada de las Tecnologías de la Información y la Comunicación (TIC). Intentaré mostrar cómo, al tomar en cuenta el uso y desarrollo de software libre, es posible no solo asegurarlos sino promoverlos.

Independencia y Soberanía

La independencia y soberanía de una Nación radica en la capacidad de controlar sus medios de producción. En pleno siglo XXI este control no se concibe sin un control real sobre las tecnologías de las cuales dependen los sistemas de producción. Estamos hablando de la necesidad de tener independencia y soberanía tecnológica. Si la tecnología se basa en software privativo ese control no existe, o más bien lo dejamos en manos de empresas transnacionales. ¿El lector se imagina al Estado realizando una demanda a empresas que facturan más que nuestro PBI por algún tipo de fraude?

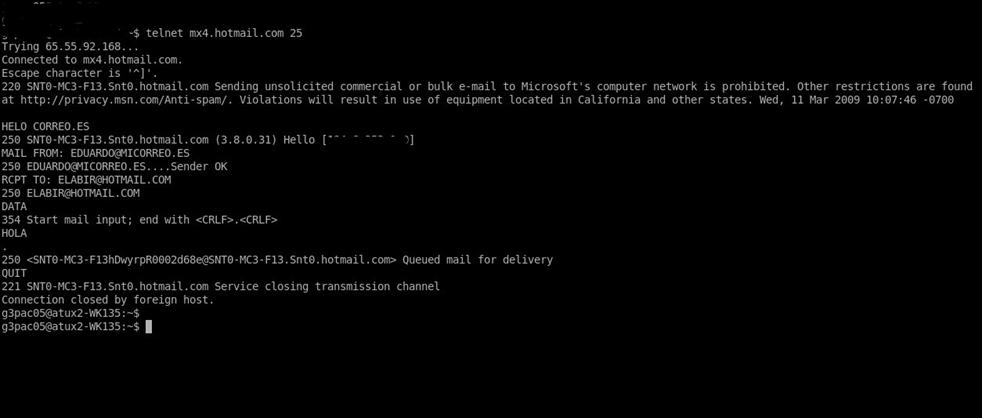

Por similar razón no se privatizan los servicios de la Policía. Una sociedad no puede dejar en manos de intereses privados aquellas tareas que sean vitales para su supervivencia y soberanía. ¿Qué pasaría si todo el sistema de atención del 911 simplemente dejase de funcionar de un momento para otro? Este riesgo existe y para citar un ejemplo considere el caso del

sabotaje petrolero que sufrió Venezuela en el 2002, posible en parte por la utilización de sistemas operativos y software privativos en la automatización de sus procesos. Entonces ¿hoy en día la Policía sería realmente independiente?

Libertad

Es un derecho consagrado en el artículo 7° de la constitución. Si decimos que todos nosotros como seres humanos, tenemos derecho a la libre circulación en los espacios públicos parece obvio pero ¿qué sucede cuando nos referimos a nosotros como seres del conocimiento? A diferencia de nuestro físico, en la era de la información nuestro conocimiento se mueve (almacena y transporta) sobre medios digitales. Supongamos que ciertos datos del ciudadano son almacenados en un formato cerrado que sólo puede ser leído por un único programa privativo. Sería como vender los espacios públicos y que la libre circulación dependiera de la buena disposición de unos pocos individuos. La única forma de asegurar la libertad del conocimiento y de la información es utilizar software libre como vehículo de datos.

Privacidad

Según el artículo 1° de la ley 18.331 la protección de datos personales es un derecho humano y según el artículo 10 de la misma ley, el Estado debe garantizar la seguridad y confidencialidad de los mismos. Esto no es posible sin conocer el funcionamiento interno del software que se utilice para manipular dichos datos y la forma de conocerlo es accediendo al código fuente. ¿Por qué la NASA habrá migrado su manejador de bases de datos de Oracle a MySQL?

Acceso al conocimiento

Según el principio de la publicidad, derivado de la forma republicana de gobierno: si el conocimiento es del Estado, es un bien público. Entonces debe ser compartido con toda la sociedad. ¿Cómo es posible que el Estado acepte que se restrinja la transmisión de conocimiento cuya generación pagamos todos? ¿Por un licenciamiento que no lo permite?

Cada vez que el Estado participa en la adopción o desarrollo de una solución informática se genera conocimiento, pero debemos preguntarnos de qué lado queda ese conocimiento. ¿No será una buena estrategia de gestión poder capitalizar dicho conocimiento a la interna de la organización? Sin embargo, debido a una característica intrínseca del software, este conocimiento queda cerca del código fuente. Por lo tanto, en vías de asegurar estos derechos, contar con el código fuente se vuelve una condición necesaria. Al igual que en los libros donde obtenemos el conocimiento al leerlos, en el caso del software el conocimiento generado sólo puede ser obtenido leyendo el código fuente. Un efecto colateral pero muy valioso de cuando el Estado logra apropiarse del conocimiento es la formación de una contraparte técnica calificada a la hora de tener que interactuar con proveedores o al confeccionar licitaciones.

Igualdad de oportunidades

El Estado es uno de los principales consumidores de software y debido a lo variado de su realidad de negocio cualquier política o acción que tome, impacta directamente sobre el ecosistema económico del sector de producción de software nacional. Por su característica de conocimiento abierto y trabajo constructivo acumulativo, el uso de Software Libre en el Estado abre la cancha para la participación de actores actualmente excluidos; las PyME que de otra manera les sería imposible por una cuestión de costos y exigencia de credenciales.

En los procesos de licitación de compra de software tradicionales se piden requisitos como mínimos de facturación anual y tener el producto instalado en instituciones de porte similar. Esto deja fuera del ruedo a pequeñas empresas nacionales o bien las obliga a asociarse (partner) con transnacionales para conseguir dichas credenciales, convirtiéndolas en simples vendedores de cajitas. La exigencia de credenciales es necesaria ya que vamos a basar nuestro negocio en una nueva solución informática pero una alternativa para obtener el mismo nivel de confianza podría ser que la oferta se base en una licencia libre. Así el Estado podría auditar el código, asegurando que el software haga lo que dice y tenga los estándares de calidad necesarios y en última instancia, frente al incumplimiento por parte de la empresa es posible cambiar de proveedor porque contamos con el código fuente.

Uso eficiente de los recursos económicos y la gestión humana

¿Qué pasaría si un ministerio comprase una flota de autos que sólo pueden ser utilizados para un fin establecido y conducidos solamente por un chofer? Descabellado, ¿no? Pues bien, esta es la modalidad corriente en el modelo de adquisición de Software. Por ejemplo, sólo pudiendo instalarlo en 5 computadores. Ni hablemos de poder compartirlo con otro sector del Estado. La base de esta incongruencia es considerar al software privativo como un producto, lo que creo es la gran falacia que nos venden desde siempre en un intento de armar un modelo de negocios rentable tomando como referencia el modelo de comercialización de productos físicos.

Me gusta referirme a esta contradicción como la “paradoja dual en la comercialización del software como producto”, donde se trata como producto algo que se comporta más como un servicio. Sin embargo, considero que al disponer del código fuente definitivamente podemos hablar de producto, ya que en este caso podremos estudiar al software libre bajo una óptica dual al igual que la luz (¿onda o partícula?). Si consideramos el código binario (el ejecutable, por ejemplo) estaremos viendo el uso, es decir el servicio y por otra parte al considerar el código fuente estaremos viendo un producto, el que puedo modificar o entregar a otro.

En el discurso tradicional al usuario se le vende –o este cree estar comprando– un producto como quien compra un auto. Sin embargo se trata de un servicio, un derecho temporal de uso. Un producto podría volver a venderlo. Otra hipótesis errada es pensar que uno puede cambiar de software como quien cambia de auto. Nadie piensa en la “la migración del auto a una nueva versión”. En el caso del software estos cambios son traumáticos y costosos porque en realidad lo que estamos cambiando es un servicio que ya forma parte de nuestro proceso de negocio.

Al tener el código fuente, algo tangible, lo puedo tomar, modificar y volver a distribuir. ¡Eureka! Puedo capitalizar una solución de software. Me gusta analizar esta naturaleza dual separando al software en un plano conceptual de dos dimensiones “producto/servicio” y otro plano físico “código fuente /código binario”. Por eso al adquirir software privativo solo obtenemos servicio, mientras que al adquirir software libre obtenemos servicio y producto.

Fomentar el uso y desarrollo de software libre en el Estado persigue entre otras cosas, no reinventar la rueda y al mismo tiempo permitir la flexibilidad de adaptar el software a cada necesidad. Esto implica no caer en los extremos que plantea el modelo de software privativo; comprar repetidamente lo mismo una y otra vez o en el mejor de los casos lo comprar una vez y lo utilizar como camiseta de talla única obligado a adaptar el negocio al software y no al revés, que sería lo natural.

Volviendo al asunto de los derechos, en el mundo físico los ejemplos son claros y difíciles de rebatir. Sin embargo en el mundo digital se vuelve complejo de entender, sobretodo porque en general las personas carecen del conocimiento técnico necesario para llegar a ver el problema. Con respecto a colocar la independencia y soberanía en manos desconocidas parece que nadie hace eco de esta problemática, entonces me pregunto ¿el Estado es realmente consciente del grado de dependencia que tiene con la informática? ¿Está preparado para una falla? ¿Es posible ser soberano sin tener soberanía tecnológica?

¿Qué es Software Público Uruguayo?

Aún es un tema polémico y en estado de evolución, particularmente en Uruguay se encuentra en un estado embrionario a la interna del gobierno y no existe en el debate público, a excepción de alguna iniciativa de la

sociedad civil que trata de aportar luz en este camino. Tomando como base la definición de “Software Público Brasileño” y colocándola en el contexto de nuestra realidad social, económica y productiva en torno a las

TIC, me gustaría compartir con el lector lo que, en mi opinión, debería formar parte de la definición de “Software Público Uruguayo” (

SPU).

Entendemos por “software” a un programa acabado y listo para ser ejecutado. El término “público” lo interpretamos en un sentido amplio de “bien público” o aquello que le pertenece a todos. En particular me refiero a aquel software que es de interés del Estado y de su propiedad. Aquí entraría cualquier software que sea desarrollado o adquirido por el Estado siempre que sea de su propiedad. En tal caso, la sociedad debería poder usufructuarlo pues al fin y al cabo el Estado ya pagó y lo hizo con el dinero de todos nosotros. Al considerar un software como “bien público” estamos diciendo que queremos compartirlo, lo que implica que cada uno pueda utilizarlo para satisfacer sus necesidades, incluyendo la posibilidad de modificarlo y aprender de él.

Entonces ¿software público sería aquel software adquirido o desarrollado por el estado? La respuesta es no y se debe a un tema de licenciamiento. Para compartir un determinado software con la sociedad en general y con el resto del Estado en particular, se debe contar con una licencia que permita este tipo de uso y por supuesto con el código fuente, asegurando al usuario las cuatro libertades según la

definición de la Free Software Foundation. Como el lector podrá apreciar, gran parte del software adquirido y/o desarrollado por el Estado sigue un modelo de licenciamiento que no otorga estas libertades, por lo tanto no puede ser considerado software público.

¿Qué se compra en realidad al comprar una solución de software que solo incluye el código binario? En realidad se está comprando un servicio, está alquilando el derecho a uso por un cierto tiempo bajo ciertas condiciones. Se trata de la “paradoja dual de la comercialización del software como producto” que introduje en la sección anterior.

Para completar la definición de software público uruguayo, además de tener que ser de interés del Estado, de su propiedad y disponibilizado bajo una licencia libre, falta contestar otras dos preguntas.

La primera es ¿qué sucede con los derechos de autor de la marca y logo del software? Es necesario asegurar que todo software público permanezca siempre como un bien público. Para esto, además del acceso al código fuente se necesita una Licencia Libre de Marca, estableciendo que el autor cede los derechos de toda marca, nombre, logotipo o isotipo relacionado al software libre en cuestión. Esto evita que el autor del software pueda llegar a restringir las libertades de los usuarios de forma indirecta. Por ejemplo, cuando la confianza de un producto se ve fuertemente relacionada a una marca, puede confundir a los usuarios si hoy o mañana dicha marca pasa a utilizarse para un producto privativo. Otro ejemplo sería enfrentar alguna demanda reclamando el pago de regalías por utilizar una marca o logotipo en determinado contexto de uso de una aplicación.

La segunda pregunta que falta responder es ¿cómo se puede asegurar un nivel de soporte que haga sostenible el mantenimiento y evolución del software a largo plazo? La respuesta pasa por generar y asegurar una Comunidad Virtual Nacional; un grupo activo de personas que pertenezcan a nuestro país, cuyo objetivo sea el desarrollo y evolución de dicho software. Los actores de esta comunidad pueden ser agentes del gobierno, empresas, asociaciones civiles o cualquier ciudadano, pero debe existir por lo menos un referente o líder que oficie de facilitador en la gestión de la comunidad.

Tanto “Licencia Libre de Marca” como “Comunidad Virtual Nacional” son conceptos provenientes de sus homólogos brasileños y creo que hacen a la diferencia sustancial en la definición sobre qué es software público.

¿El modelo de negocios detrás del Software Público?

Hemos tratado el tema de la soberanía tecnológica como condición necesaria para ejercer soberanía nacional, en tal sentido la definición de software público uruguayo surge como una respuesta concreta. Sin embargo hasta ahora hemos visto el “qué” pero no el “cómo”. Nada de lo anterior tendría sentido sin el planteo de un modelo de negocios sustentable. Me refiero al rol que juega la empresa. No habrá pensado el lector que todos los desarrolladores de software libre deban ser funcionarios públicos, ¿cierto? Y es que detrás de la definición de software público existe un modelo que permite conjugar Estado, sociedad y empresa con política, economía y solidaridad. Un modelo donde es posible hacer negocio y generar desarrollo manteniendo valores esenciales como la libertad, solidaridad, justicia social e igualdad de oportunidad para todos los ciudadanos.

El modelo de software público tiene cinco componentes, el producto, los servicios asociados, la prestación de servicios, la gestión de la colaboración y centrarse en la divulgación del conocimiento. El producto refiere a un software acabado listo para instalar, los servicios asociados son herramientas tales como un portal, un repositorio de software y código fuente, foros, blogs y demás herramientas tecnológicas que den soporte al resto de los componentes del modelo. La prestación de servicios refiere a los proveedores de servicio, empresas que brindan soporte, asesoramiento, capacitación o desarrollo en torno a alguno de estos productos. La divulgación del conocimiento se refiere a estimular el desarrollo de comunidad. En este punto el rol del Estado como gestor del conocimiento es fundamental para la conservación de los valores de la colaboración, del compartir, asegurando la salud de la comunidad. Sin una comunidad activa y saludable el modelo se convierte en un mero catálogo de proveedores de soluciones para el Estado. La clave está en lograr un modelo de desarrollo solidario basado en valores, considerando al conocimiento como un bien público, asegurando su divulgación.

Si se pregunta cómo puede funcionar un modelo de negocio basado en estos principios, la respuesta la puede encontrar en el portal de software público brasileño donde las empresas que participan han cambiado su paradigma de modelo de negocios. Dejando de lado el modelo de licenciamiento y pasando al modelo de desarrollo llave en mano, cobrando por el conocimiento generado en cada iteración. En este modelo no es necesario grandes inversiones iniciales pues se trabaja sobre el “delta”. Al basarse en un desarrollo existente, se cobra por la adaptación o extensión del sistema. A la vez y dado que el Estado es el principal cliente, un proveedor en este escenario accede a una cartera de clientes (todas las instituciones del Estado) de forma casi inmediata con poca burocracia, donde sus credenciales vendrán dadas por su reputación en la comunidad que gira en torno al producto.

Un modelo similar al brasileño se puede observar en otro tipo de emprendimiento de software libre, en este caso el de la

Asociación gvSIG donde un conglomerado de empresas de muchos países hacen evolucionar una herramienta libre como

gvSIG siempre respaldados por una comunidad mundial y respetando valores de libertad y solidaridad, generando oportunidades de negocio reales en más de 200 ciudades del mundo.

Tanto en la

región como en el resto del mundo aparecen declaraciones de presidentes y jerarcas del gobierno a favor del software libre. En Europa se están registrando

este tipo de movimiento cada vez

con más fuerza, donde el Estado está cambiando su política tecnológica hacia el software libre. Sin duda la crisis económica europea debe estar influyendo, pero nada de esto sería posible si el software libre fuera solo algo de

geeks, peludos y barbudos. Además, pregúntese qué hay dentro de las cajas negras que venden las grandes empresas de software y verá que utilizan más software libre del que usted imagina, aprovechándose del conocimiento generado en la comunidad que luego se lo venden con una hermosa moña.

Uruguay se debe este debate y es hora que el Estado tome cartas en el asunto y quesoftwarepublico.gub.uy sea una realidad.

Álvaro Rettich

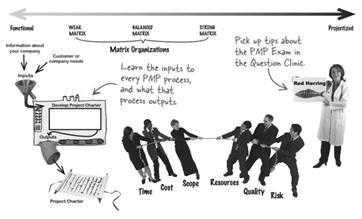

Los administradores de tecnologías han argumentado durante décadas sobre el valor de las certificaciones profesionales, a menudo se cita el hecho de que superestrellas de la TI como Michael Dell y Paul Allen, nunca terminaron la universidad. Sin embargo, la presión de competir en un mercado global ha empujado a la certificación PMP hacia el centro de la atención. La certificación PMP asegura de que todos los jefes de proyecto que obtienen la certificación hablan el mismo idioma y comparten los mismos objetivos. A medida que la economía global emerge de la recesión, los reclutadores de una variedad de industrias anticipan una fuerte demanda para los directores de proyectos certificados – lo que ahora es un momento ideal para completar el entrenamiento formal de jefe de proyecto.

Los administradores de tecnologías han argumentado durante décadas sobre el valor de las certificaciones profesionales, a menudo se cita el hecho de que superestrellas de la TI como Michael Dell y Paul Allen, nunca terminaron la universidad. Sin embargo, la presión de competir en un mercado global ha empujado a la certificación PMP hacia el centro de la atención. La certificación PMP asegura de que todos los jefes de proyecto que obtienen la certificación hablan el mismo idioma y comparten los mismos objetivos. A medida que la economía global emerge de la recesión, los reclutadores de una variedad de industrias anticipan una fuerte demanda para los directores de proyectos certificados – lo que ahora es un momento ideal para completar el entrenamiento formal de jefe de proyecto.